Дослідники з Амстердамського вільного університету знайшли нову вразливість у чипах Intel, яку назвали CrossTalk (в документації Intel — SRBDS). Вона дозволяє виконати код на одному ядрі процесора, щоб отримати конфіденційні дані з ПЗ, запущеному на іншому ядрі. Тобто вразливість допускає витік даних між окремим ядрами CPU.

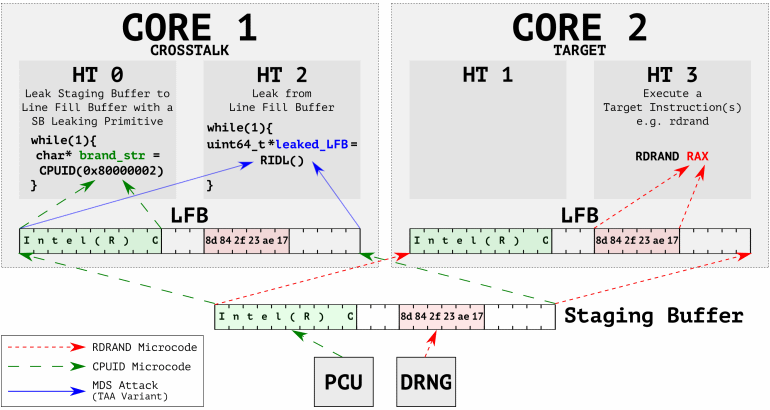

Дослідники назвали вразливість CrossTalk та визначили її як ще один тип MDS-атаки (Microarchitectural Data Sampling), котра використовує спекулятивне виконання команд. CrossTalk атакує дані, поки вони обробляються системою кешування у буфері LBF (Line Fill Buffer). Як виявилось, у LBF є незадокументований буфер пам'яті, доступний для всіх ядер процесора.

Дослідники також показали відео, де вони атакують цей буфер через кеш LBF і отримують потрібні дані (ключ Intel SGX) із застосунків, що запускались на інших ядрах. Також опублікований прототип експлойту.

Група дослідників вивчає CrossTalk ще з вересня 2018 року, тож розробка виправлення тривала протягом 21 місяця. Команді знадобилось більше, ніж стандартні 90 днів, оскільки проблема складна і на початку вони навіть не розглядали можливість витоку даних між ядрами.

Найновіші процесори Intel вже захищені від CrossTalk, а для старіших моделей Intel випустила виправлення. Загалом проблема зачіпає чимало настільних мобільних та серверних процесорів Intel, переглянути весь список можна ось тут.

Ще немає коментарів